Dieser Artikel geht davon aus, dass Sie Ihre eigenen autoritativen Nameserver betreiben. Diese selbstverwalteten autoritativen Nameserver werden für die primäre Zone Ihrer Domain verwendet, und Sie haben eine sekundäre Zone (z. B. bei Hetzner).

Die folgenden Konfigurationsbeispiele zeigen, wie Sie Ihren selbstverwalteten Nameserver (DNS-Server) so einrichten, dass er:

- NOTIFY-Pakete an die IP-Adressen der sekundären Nameserver sendet

- AXFR/IXFR-Anfragen von den IP-Adressen der sekundären Nameserver erlaubt

Ihr Setup könnte in etwa so aussehen:

DNS-Anfragen werden nach Zufallsprinzip zwischen den selbstverwalteten Nameservern und Hetzners Nameservern aufgeteilt.

Hier klicken, um ein anderes Beispiel auszuklappen ("Hidden Primary")

Alle DNS-Anfragen werden von Hetzners Nameservern beantwortet.

<self-managed-1> und

<self-managed-2>.

In beiden Beispielen werden alle DNS-Records über die Primäre Zone verwaltet. Bei Änderungen am Stand der DNS-Zone (z.B. neue Records) sendet der primäre Nameserver eine Benachrichtigung an die Hetzner Nameserver (NOTIFY). Die Hetzner Nameserver senden AXFR-Anfragen (Zonentransfer), um eine vollständige Kopie des aktuellsten DNS-Zonen-Standes zu beziehen.

Beispiel-Benennungen

In den folgenden Beispielen wird der selbstverwaltete Nameserver:

- NOTIFY-Pakete senden an:

192.0.2.1 - AXFR/IXFR-Anfragen erlauben von:

192.0.2.1

← AXFR ━

Für sekundäre DNS mit unseren Servern, beachten Sie bitte unseren Artikel, der die entsprechenden IPs und Nameserver-Adressen listet.

Hinweis: Die Konfigurationsoptionen für DNS-Software können entweder mehrere IP-Adressen erlauben oder über mehrere einzelne Konfigurationen mit jeweils anderen IP-Adressen eingerichtet werden.

Support von DNS-Software

Dieser Abschnitt enthält Konfigurationsbeispiele für verschiedene DNS-Software und wie man sie auf dem Server eines Kunden beispielsweise konfigurieren kann. Alle Konfigurationen wurden getestet.

NSD

zone:

name: example.com

notify: 192.0.2.1 NOKEY

provide-xfr: 192.0.2.1 NOKEYBIND

zone "example.com" {

type master;

file "/etc/bind/example.com";

also-notify { 192.0.2.1; };

allow-transfer { 192.0.2.1; };

};PowerDNS

pdnsutil set-meta example.com ALSO-NOTIFY 192.0.2.1

pdnsutil set-meta example.com ALLOW-AXFR-FROM 192.0.2.1Knot

remote:

- id: slave

address: 192.0.2.1@53 acl:

- id: acl\_slave

address: 192.0.2.1

action: transfer zone:

- domain: example.com

storage: /etc/knot/

file: "example.com.zone"

notify: slave

acl: acl\_slaveCoreDNS

# Coredns file

example.com {

file /etc/coredns/example.com {

transfer to 192.0.2.1

}

}Support von Web-Panels

cPanel/WHM

Kein direkter Support, erfordert das Bearbeiten der entsprechenden Nameserver-Konfigurationsdateien. Beispiel für cPanel mit Bind (Default-DNS-Server):

# /etc/named.conf

options {

#\[...\]

also-notify { 192.0.2.1; };

allow-transfer { 192.0.2.1; };

#\[...\]

}Globale Definitionen für notify und allow-transfer scheinen stabil zu sein. Definitionen innerhalb einer Zone könnten überschrieben werden.

Plesk

Im Grunde das gleiche wie bei cPanel/WHM. Bind ist die einzige DNS-Software, die von Plesk unterstützt wird. Es gibt eine Erweiterung namens Slave DNS Manager, die jedoch nicht darauf basiert, NOTIFYs an die Slave-Server zu senden, um einen AXFR (Zonentransfer) auszulösen. Stattdessen geht sie davon aus, dass der Slave-Server vollständig unter eigener Kontrolle steht und über rndc (das BIND-Steuerwerkzeug) angesprochen werden kann. Globale Definitionen für notify und allow-transfer scheinen stabil zu sein. Definitionen innerhalb einer Zone werden überschrieben, wenn man z.B. DNS-Vorlagen auf alle Zonen anwendet.

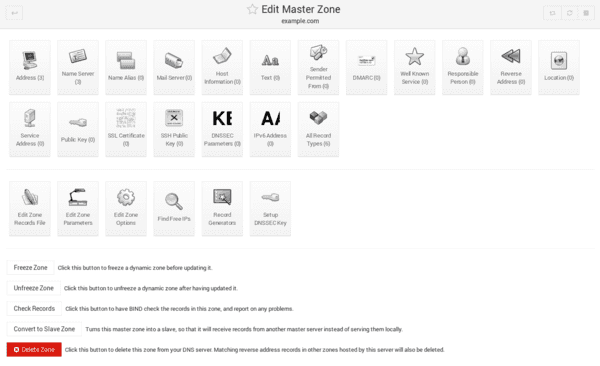

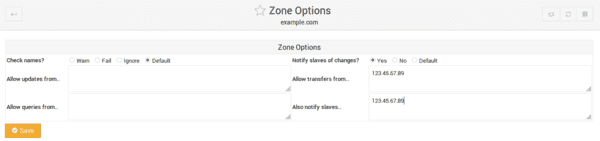

Webmin

Webmin bietet das Modul BIND DNS Server, mit dem Bind zu dem Server hinzugefügt wird. Nachdem eine Master-Zone hinzugefügt wurde, kann für diese Zone mit edit zone options die Zonenoptionen bearbeitet werden.

Fügen Sie in den Zonenoptionen innerhalb der Felder Allow transfers from.. und Also notify slaves.. die IP-Adressen der jeweiligen AXFR Server ein.

Damit wird eine Bind-Konfiguration erstellt. Anschließend muss gegebenenfalls der Bind-DNS-Server neugestartet werden.